GI-CSIRT

Globalindo Intimates - Computer Security Incident Response Team

Pelayanan

Layanan yang diberikan oleh GI-CSIRT kepada pengguna aset teknologi dan informasi dalam naungan PT. Globalindo Intimates.

Profile

Sekilas Tentang GI-CSIRT

GI-CSIRT merupakan langkah berani dari Tim Tanggap Insiden Siber (Computer Security Incident Response Team) PT. Globalindo Intimates untuk mewujudkan keamanan dan ketahanan siber di lingkungan Perusahaan Sektor Garment dan Internal Globalindo Intimates itu sendiri.

Tim khusus ini dibentuk pada tanggal 09 Juni 2023, dengan Surat Keputusan Pengurus Globalindo Intimates SK-470/HR-GI/VI/2023. Kemudian pada tanggal 00-00-0000, Badan Siber dan Sandi Negara (BSSN) menyerahkan Surat Tanda Registrasi (STR) Tim Tanggap Insiden Siber kepada GI-CSIRT dengan nomor 0000-0000-0000 dan Menjadikan GI-CSIRT Sebagai Tim Tanggap Insiden Siber di Perusahaan Swasta PT. Globalindo Intimates bergerak di bidang industri Garment dan juga berdomisili di Kota Klaten.

News

Berita

-

Bayang-bayang Jutaan Malware SpinOK dalam Aplikasi sah Google Play

Lagi, dalam aplikasi sah di Google Play ditemukan malware yang jumlah nya tidak terhitung dengan jari. Bayangkan bukan hanya ratusan atau ribuan, tp Ratusan Juta kali. Meski bukan dari satu aplikasi, yakni dari puluhan aplikasi yang tercatat, menjadikan jumlah pengendapan Malware kedalam perangkat pengguna Android cukup mencengangkan. Dikutip dari beberapa sumber, dari Cyberthreat.id dan juga Bleepingcomputer, sebanyak 421 Juta kali aplikasi telah terpasang pada perangkat Android.

-

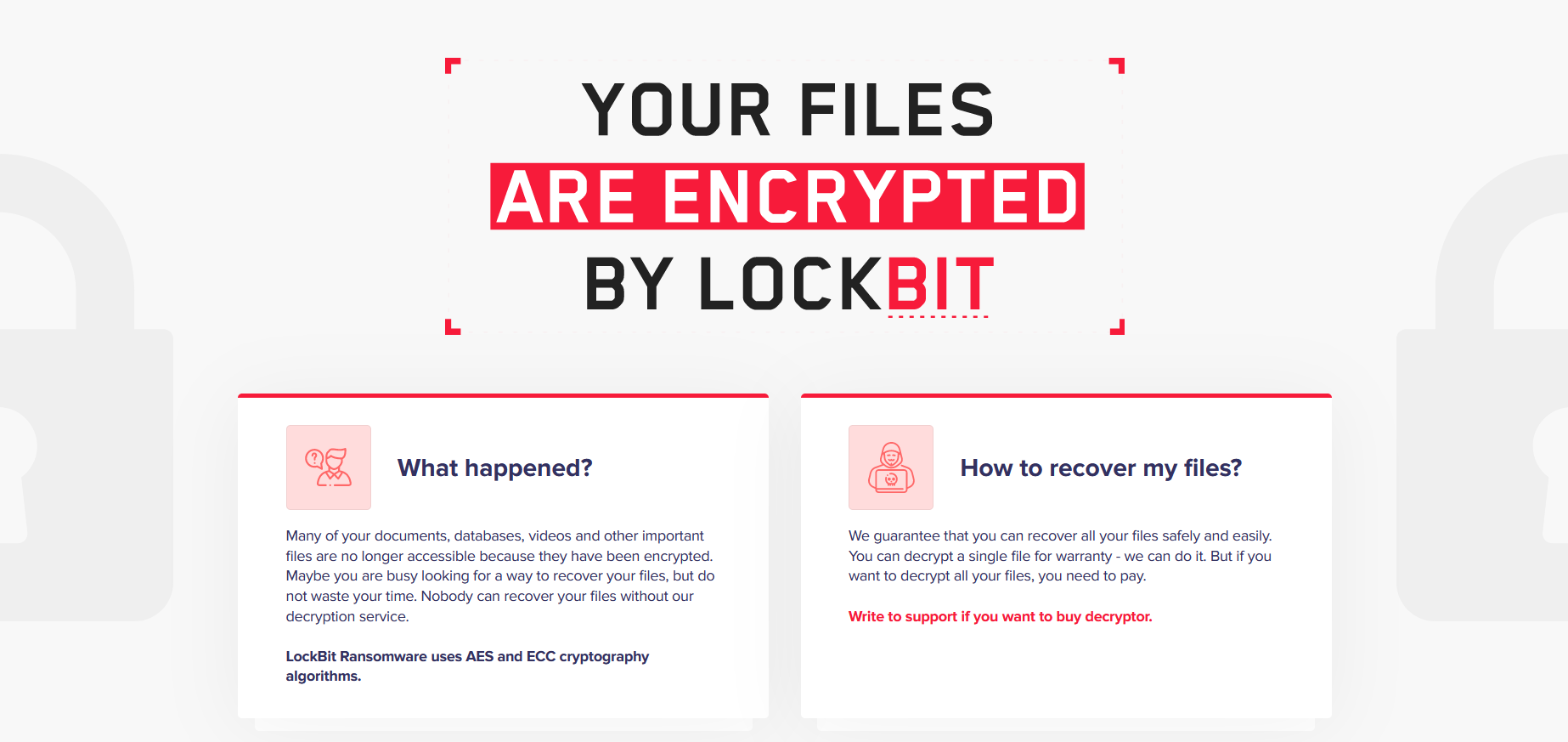

Mengenal Lockbit 3.0 ~ Ransomware Gang hantui Nasabah BSI

Gang Ransomware LockBit bukan lah komunitas baru dalam dunia kriminal siber yang akhir-akhir ini sering mencuat di media karena ulah nya yang menyita 1,5TB dari BSI (Bank Syariah Indonesia) awal bulan Mei Lalu. Lockbit Gang sudah ada sejak tahun 2019 dan sebelumnya dikenal dengan ABCD Ransomware. LockBit disini berperan sebagai RaaS (Ransomware as-a-Service) Model dan juga berbasis afiliasi, dimana model afiliasi nya ini menggunakan berbagai taktik penyerangan dari berbagai sumber untuk menargetkan berbagai bisnis dan organisasi infrastrulktur penting. Dikutip dari thehackernews, bahwa ada pelaporan dari program afiliasi tersebut ada yang mendapatkan profit pembagian sebesar 75% dari Lockbit Group. Lockbit operator memposting iklan untuk program afiliasi mereka tersebut dalam forum berbahasa rusia. Awal mula penyerangan LockBit berasal dari Social engineering, seperti phising, spear phising, BEC (Business Email Compromise / penipuan menggunakan email palsu), exploiting public-facing applications (Mengeksploitasi aplikasi yang di kelola secara publik), merekrut broker yang memiliki akses, mencuri credential dari akun yang sah, menggunakan kelemahan remote desktop protocol dan juga brute-force cracking attack.

-

KONTEN APLIKASI JAHAT PEMBOBOL REKENING – Via WA kurir ekspedisi.

Banyak pengguna perangkat pintar android atupun IOS yang bertanya-tanya, bagaimana proses terjadinya pembobolan rekening bank korban Ketika mendapatkan aplikasi baru yang tiba-tiba terinstal di ponsel mereka. Sebab, pencurian melalui m-bangkin atau internet banking bukanlah hal mudah. Hal tersebut membutuhkan username atau user ID dan juga password untuk bisa masuk ke aplikasi dan finalisasinya membutuhkan kode OTP / One-time Password sebagai verifikasi transaksi. Dan dari kasus yang terjadi, rata-rata penyerangan bukan dilakukan secara random/ acak. Melainkan memang sudah menjadi target penyerangan, karena si pelaku memang sudah memiliki data sang target.

-

Marak Aplikasi Android Berlabel Corporate Penguras ATM

"Selalu lah waspada ketika menerima pesan dengan ekstensi .apk yang ditujukan pada media/aplikasi pesan di android mobile". Maraknya penipuan yang sedang terjadi akhir-akhir ini dengan modus mengirim surat Tilang Electronic Traffic Law Enforcement perlu untuk diwaspadai bersama-sama. Melalui aplikasi pesan Whatsapp yang banyak digunakan oleh setiap orang, modus penipuan tersebut dilakukan dengan mengirimkan sebuah pesan yang menginformaskan bahwa si penerima pesan terkena tilang, kemudian diminta untuk mengakses file APK tersebut untuk menyelesaikan proses pembayaran tilang tersebut.

-

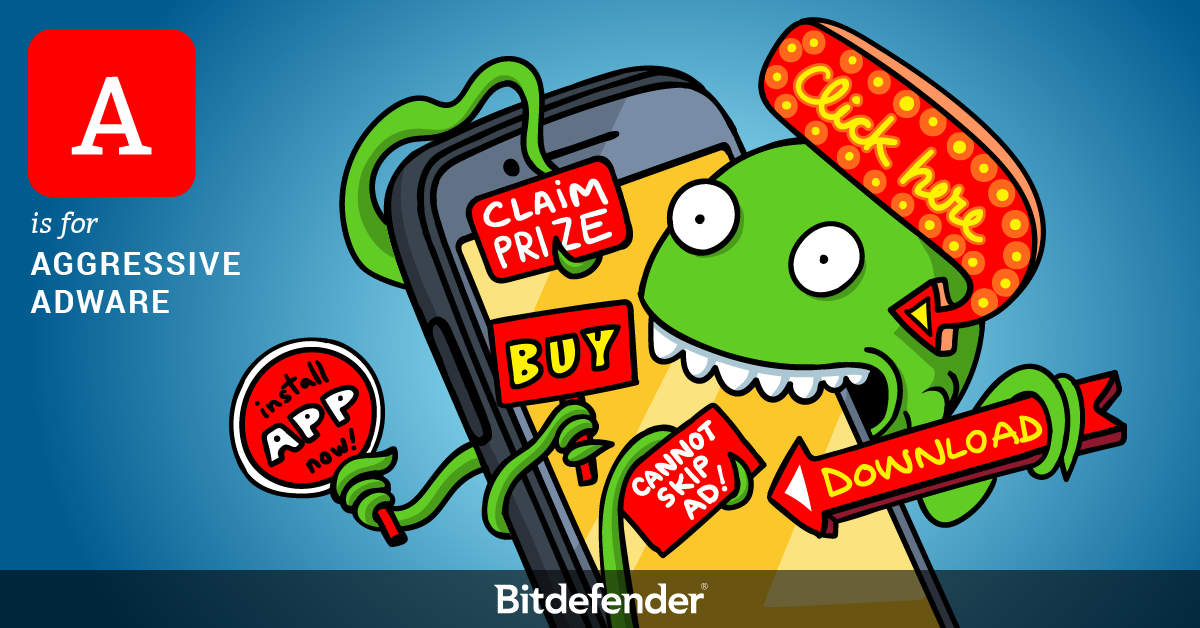

Aplikasi penuh "Adware" Berkedok hadiah cuma-cuma

Kategori baru dalam ancaman dunia cyber, dengan gimmick sebagai aplikasi pelacakan aktivitas sehari-hari, yang memberikan iming-iming hadiah dari aktivitas yang dilakukan, telah sukses mengelabui lebih dari 20 juta pengguna android. Aplikasi tersebut mempromosikan diri mereka sebagai aplikasi kesehatan, pedometer dan membangun kebiasaan yang baik, yang kemudian menjanjikan hadiah acak untuk tetap aktif dalam keseharian memakai aplikasi tersebut.

Guide

Panduan

| Nama File | Ukuran |

|---|---|

| Panduan Mitigasi Zero Day SonicWall | 964.33 KB |

| Ancaman Sistem IOT pada Sistem Industri | 1160.74 KB |

| Kerentanan Keamanan BIG-IPC APM Active Directory | 1455.31 KB |

| Pedoman Keamanan Microservice dan API | 1306.68 KB |

| Panduan Mitigasi dan Penangan Kerentanan Android | 1055.26 KB |

| Panduan Penanganan Insiden Web Defacement | 1095.17 KB |

| Panduan Penanganan Insiden Malware | 664.75 KB |

| Panduan Penanganan Insiden Serangan SQL Injection | 811.48 KB |

| Panduan Penanganan Insiden Serangan Phishing | 945.77 KB |

| Panduan Penangan Insiden Serangan DDOS | 857.31 KB |

Contact

Hubungi Kami

Location:

Jl. Jombor - Poka 01 / 01, Kel. Jombor, Kec. Ceper, Kab. Klaten 57465, Central Java, Indonesia

Email:

csirt@globalindointimates.com

Call:

0272 - 331120